|

Представлен релиз PacketFence 6.1, свободной системы для управления доступом к сети (NAC), которая может использоваться для организации централизованного доступа и эффективной защиты сетей любого размера. Код системы распространяется под лицензией GPLv2. Установочные пакеты подготовлены для RHEL и CentOS.

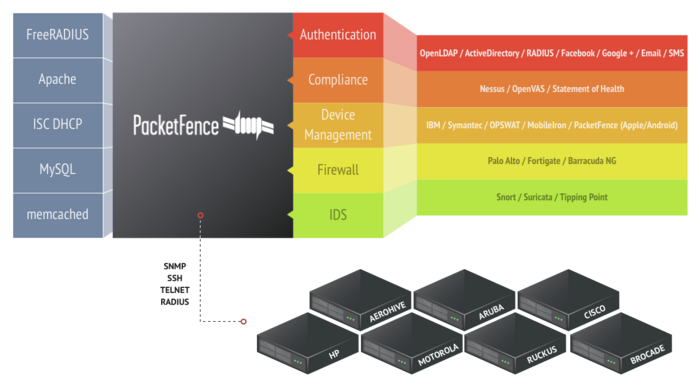

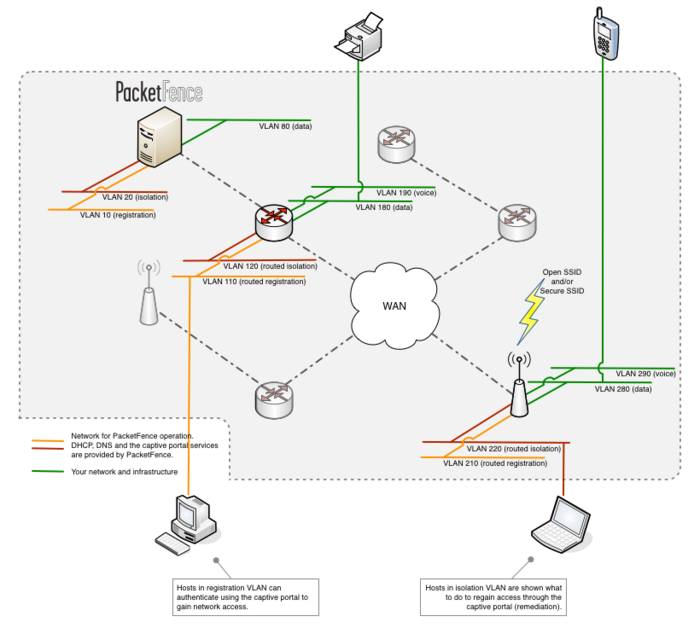

PacketFence поддерживает обеспечение централизованного входа пользователей в сеть по проводным и беспроводным каналам с возможностью активации через web-интерфейс (captive portal). Поддерживается интеграция с внешними базами пользователей через LDAP и ActiveDirectory, возможна блокировка нежелательных устройств (например, запрет на подключение мобильных устройств или точек доступа), проверка трафика на вирусы, выявление вторжений (интеграция со Snort), аудит конфигурации и программной начинки компьютеров в сети. Имеются средства для интеграции с оборудованием популярных производителей, таких как Cisco, Nortel, Hewlett-Packard, 3Com, D-Link, Intel и Dell.

Основные новшества:

- Добавлена поддержка оборудования на базе CoovaChilli;

- Добавлен раздел для визуализации статистики сервисов на всех узлах кластера;

- Для оборудования Meraki реализована поддержка RADIUS CoA (Change of Authorization);

- Добавлена возможность привязки обработчиков, исполняемых при завершении работы модуля portal;

- Возможность определения профилей для автоматической регистрации устройств;

- Функции аудита логов RADIUS-сервера вынесены в отдельный модуль, в котором также реализована поддержка сохранения выполняемых поисковых запросов;

- В модуле portal добавлена поддержка RADIUS CRAM (Challenge Response authentication);

- Добавлен модуль для перенаправления запросов на внутренние и внешние web-страницы;

- Возможность лимитирования числа логинов для аккаунта;

- Интерфейс администратора теперь доступен на каждом узле кластера, без необходимости создания master-узла;

- Увеличена производительность операций поиска.

|